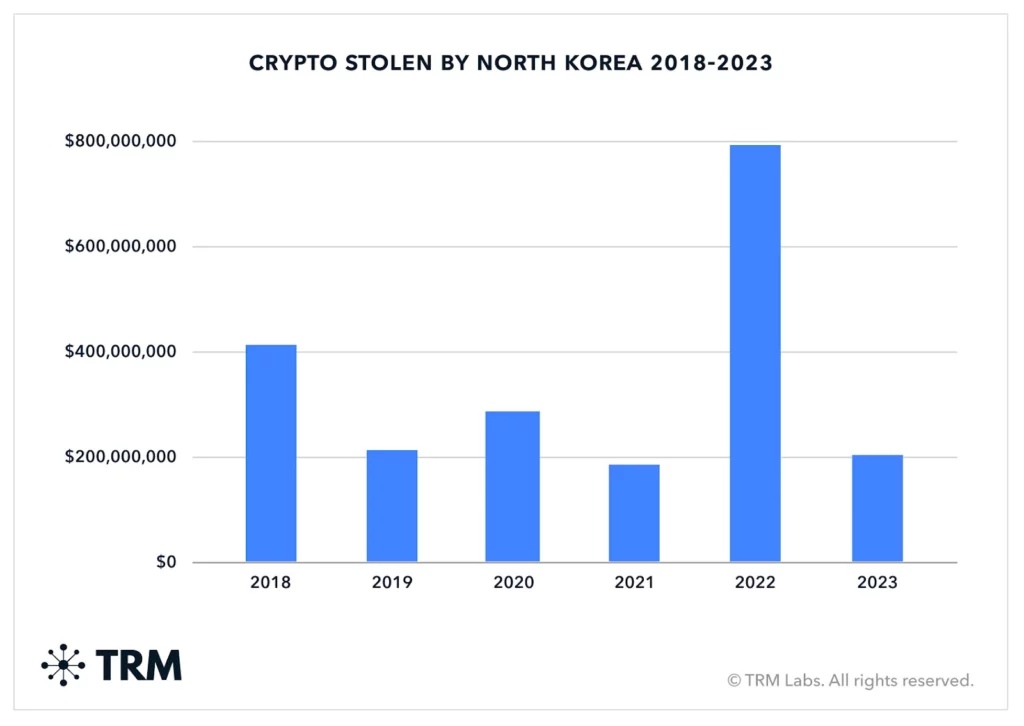

האקרים צפון-קוריאנים הצליחו לגנוב יותר מ-200 מיליון דולר במטבעות דיגיטליים במהלך שנת 2023 בלבד, כך מוסרת חברת ניתוח הבלוקצ'יין TRM Labs בדו"ח חדש. הסכום מהווה למעלה מ-20% מסך גניבות הקריפטו שהתבצעו השנה.

על פי הדו"ח, האקרים אלו תקפו השנה פלטפורמות שונות בלפחות 30 מתקפות, כאשר המיקוד שלהם הוא בגשרים בין רשתות בלוקצ'יין. עפ"י הערכותיה של TRM Labs, ההאקרים הצפון-קוריאנים הצליחו לגנוב פי 10 יותר שווי דולרי של נכסים ומטבעות דיגיטליים, ביחס לשחקנים זדוניים אחרים בתעשייה.

עלייתם של האקרים צפון קוריאנים בתחום היא סיפור שראשיתו בשנת 2018. מאז, פעילותם מסומנת בקמפיינים נועזים, תוך ניצול פגיעות בבורסות וחוזים חכמים וגניבתם של סכומים נכבדים. באופן ספציפי, נחשף כי עפ"י הערכותיה של TRM האקרים הללו הצליחו לגנוב מטבעות דיגיטליים בשווי מדהים של 2 מיליארד דולר מ-2018 עד היום.

הדו"ח של TRM Labs שופך אור על ההיקף והדיוק של מתקפות הסייבר הללו, ומצביע על כך שההאקרים הצפון קוריאנים חידדו את הטכניקות שלהם כדי למקסם את הרווחים שלהם. הדו"ח קובע, "התקפות אלו מתואמות מאוד וכוללות שילוב של מתקפות פישינג, תוכנות כופר ותוכנות זדוניות. התוקפים מפגינים הבנה בבלוקצ'יין ומהירים להסתגל לאמצעי נגד".

אחד ההיבטים המדאיגים ביותר של התקפות אלו הוא התחכום ההולך וגובר. ההאקרים הוכיחו הבנה עמוקה של נקודות הכשל הגלומות באקוסיסטם של מטבעות הקריפטו, תוך ניצול חולשות טכניות וטעויות אנוש. במקרים רבים, הם השתמשו בטקטיקות של הנדסה חברתית כדי להערים על אנשים לחשוף מידע רגיש או ללחוץ על קישורים זדוניים.

הכשרה ייחודית בתחום הבלוקצ'יין

המסלול שיכשיר אתכם להיות מומחים בתחום החם ביותר

הם כבר בפנים:

ללמוד מהמובילים בתעשייה ולשדרג את העתיד שלכם!

המסלול שיכשיר אתכם להיות מומחים בתחום החם ביותר

מ-Axie ל-Atomic

בין המתקפות המפורסמות יותר שמשויכות עם ההאקרים הצפון-קוריאנים נמנים המתקפות על הגשר של Axie Infinity ו-Ronin, בה נגנבו בשנת 2022 כ-650 מיליון דולר שווי קריפטו. זו הייתה מתקפת מתוחכמת ביותר שכללה אלמנטים שונים, אנושיים וטכניים, ותכנון רב מראש.

המתקפה השניה הפופולרית התבצעה בחודש יוני השנה, על הארנק Atomic Wallet. במסגרת המתקפה הצליחו ההאקרים לזהות חולשת אבטחה בארנק שאפשרה להאקרים לשמים את ידם על המפתחות הפרטיים של המשתמשים. כתוצאה, 100 מיליון דולר שווי קריפטו נגנבו מלמעלה מ-4,000 כתובות ארנקים שונות. עפ"י הערכותיה של TRM Labs, מדובר היה במתקפת פישינג או במתקפת שרשרת-אספקה שאפשרה לזה לקרות.

דובר מטעם TRM Labs מסר ל-Decrypt: "האקרים צפון-קוריאנים משתמשים במגוון טכניקות כדי להלבין כספים גנובים – ממעבר בין רשתות בלוקצ'יין ועד מיקסרים – ואז פודים את הכסף במהירות דרך חשבונות בבורסות שלרוב מנהלות מדיניות KYC/AML (מניעת הלבנת הון) פחות קפדנית."

הדובר הוסיף כי מאז שהוטלו סנקציות על המיקסר טורנדו קאש (Tornado Cash), ההאקרים הצפון-קוריאנים משתמשים הרבה יותר ב-Sinbad במקום. עפ"י הדו"ח, הסנקציות על טורנדו קאש עזרו, וישנה ירידה בקצב הגניבות לאור זאת.

"אחד מהטיעונים המשכנעים של קהילת הכלכלה המבוזרת (DeFi) הוא היכולת להיות הבנק של עצמך," המשיך הדובר. "אתגר שמגיע עם החופש הזה הוא שישנו צורך ביותר אחריות בשמירה על נכסים."

לא מפליא אם כן ש-TRM Labs מדגישה את החשיבות של אבטחת מידע חזקה, ניהול מפתחות פרטיים גם באמצעות חומרה נפרדת, שימוש בארנקים בצורת Whitelist (מאושרים מראש), ועוד.

החברה קוראת גם לממשלות וגופים רגולטוריים ברחבי העולם לשתף פעולה כדי ליצור מסגרת מגובשת שלא רק נותנת מענה לאיומי סייבר אלא גם מטילה השלכות מחמירות על האקרים בחסות המדינה.